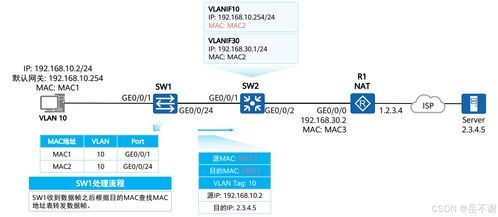

VLAN間路由學習筆記 網(wǎng)絡(luò)與信息安全軟件開發(fā)視角

一、VLAN間路由基礎(chǔ)

在復雜的網(wǎng)絡(luò)環(huán)境中,劃分VLAN(虛擬局域網(wǎng))是提高網(wǎng)絡(luò)性能、安全性和管理性的關(guān)鍵手段。VLAN在邏輯上隔離了廣播域,也意味著不同VLAN之間的主機默認無法通信。為了實現(xiàn)跨VLAN的數(shù)據(jù)交換,就必須引入VLAN間路由技術(shù)。

1.1 核心概念

- VLAN(虛擬局域網(wǎng)):將一個物理局域網(wǎng)邏輯地劃分成多個廣播域。

- 三層交換機:集成二層交換與三層路由功能的設(shè)備,是實現(xiàn)VLAN間路由的主流硬件。

- 路由器/單臂路由:通過一個物理接口連接多個VLAN,通過子接口進行路由,是傳統(tǒng)但效率較低的方案。

- SVI(交換機虛擬接口):三層交換機上為每個VLAN創(chuàng)建的邏輯三層接口,并配置IP地址作為該VLAN的網(wǎng)關(guān)。

1.2 基本原理

當位于VLAN 10的主機A需要與VLAN 20的主機B通信時:

1. 主機A將數(shù)據(jù)包發(fā)送給自己的默認網(wǎng)關(guān)(即VLAN 10的SVI IP地址)。

2. 三層交換機收到數(shù)據(jù)包,根據(jù)目的IP地址查詢路由表。

3. 發(fā)現(xiàn)目的IP屬于VLAN 20的網(wǎng)段,于是將數(shù)據(jù)包從VLAN 20的SVI接口轉(zhuǎn)發(fā)出去。

4. 主機B最終收到數(shù)據(jù)包。

整個過程對終端主機是透明的,它們感知到的是一次普通的IP路由過程。

二、VLAN間路由的配置與實踐(以三層交換機為例)

2.1 基本配置步驟`

// 1. 創(chuàng)建VLAN

Switch(config)# vlan 10

Switch(config-vlan)# name Sales

Switch(config)# vlan 20

Switch(config-vlan)# name Engineering

// 2. 將端口劃入相應(yīng)VLAN(以Access端口為例)

Switch(config)# interface gigabitEthernet 0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 10

// 3. 啟用三層路由功能(如果需要)

Switch(config)# ip routing

// 4. 為每個VLAN創(chuàng)建SVI并配置IP地址(網(wǎng)關(guān))

Switch(config)# interface vlan 10

Switch(config-if)# ip address 192.168.10.1 255.255.255.0

Switch(config-if)# no shutdown

Switch(config)# interface vlan 20

Switch(config-if)# ip address 192.168.20.1 255.255.255.0

Switch(config-if)# no shutdown`

2.2 關(guān)鍵命令解析

- ip routing:全局啟用IP路由功能,這是三層交換機執(zhí)行路由的前提。

- interface vlan [vlan-id]:創(chuàng)建或進入指定VLAN的虛擬接口配置模式。

- no shutdown:激活接口,物理接口和邏輯接口都需要此操作。

三、VLAN間路由對網(wǎng)絡(luò)與信息安全軟件開發(fā)的啟示

作為網(wǎng)絡(luò)與信息安全軟件開發(fā)者,理解VLAN間路由不僅有助于排查網(wǎng)絡(luò)問題,更能深刻影響軟件設(shè)計與安全策略的實施。

3.1 網(wǎng)絡(luò)感知與應(yīng)用設(shè)計

- 拓撲感知:開發(fā)網(wǎng)絡(luò)管理、監(jiān)控或安全審計軟件時,必須能夠識別和映射VLAN及三層路由拓撲。軟件應(yīng)能通過SNMP、CLI或API(如NETCONF/RESTCONF)讀取交換機的VLAN和SVI配置、路由表,從而構(gòu)建準確的網(wǎng)絡(luò)邏輯視圖。

- 流量路徑分析:安全分析軟件(如IDS/IPS、流量分析平臺)需要理解VLAN間路由路徑,才能正確關(guān)聯(lián)跨VLAN的會話,進行全路徑的威脅追蹤和性能分析。誤判路由路徑可能導致安全事件誤報或漏報。

3.2 安全策略實施的關(guān)鍵點

1. 網(wǎng)關(guān)即策略執(zhí)行點:VLAN間所有的通信流量都必須經(jīng)過其SVI網(wǎng)關(guān)。這使得三層交換機的ACL(訪問控制列表)成為實施網(wǎng)絡(luò)安全隔離和最小權(quán)限原則的黃金位置。開發(fā)自動化安全策略下發(fā)系統(tǒng)時,應(yīng)優(yōu)先考慮在三層接口(SVI)上部署ACL。

`

// 例如:只允許VLAN 10訪問VLAN 20的Web服務(wù)器(80端口)

Switch(config)# ip access-list extended V10TOV20

Switch(config-ext-nacl)# permit tcp 192.168.10.0 0.0.0.255 host 192.168.20.100 eq 80

Switch(config-ext-nacl)# deny ip any any

Switch(config)# interface vlan 10

Switch(config-if)# ip access-group V10TOV20 in

`

- 軟件開發(fā)中的“邏輯隔離”借鑒:VLAN的設(shè)計思想——邏輯隔離、靈活分組——可以直接應(yīng)用于微服務(wù)架構(gòu)、容器網(wǎng)絡(luò)或多租戶SaaS平臺的設(shè)計。通過軟件定義網(wǎng)絡(luò)(SDN)技術(shù),我們可以用代碼動態(tài)創(chuàng)建和管理類似的“虛擬網(wǎng)絡(luò)分區(qū)”。

- ARP與路由安全:VLAN間路由依賴于ARP解析和路由表。安全軟件開發(fā)需關(guān)注:

- 防ARP欺騙:開發(fā)終端安全軟件或網(wǎng)絡(luò)準入控制組件時,應(yīng)包含ARP表保護功能。

- 路由協(xié)議安全:如果網(wǎng)絡(luò)使用動態(tài)路由協(xié)議(如OSPF),開發(fā)運維安全審計工具需能監(jiān)控路由表的異常變化,防止路由劫持攻擊。

3.3 故障排查與調(diào)試支持

開發(fā)的運維工具應(yīng)能提供:

- 可視化路由追蹤:不僅追蹤IP跳數(shù),還能顯示經(jīng)過的VLAN和SVI信息。

- 跨VLAN的流日志分析:整合各VLAN出口(SVI)的NetFlow/sFlow數(shù)據(jù),提供端到端的流量分析。

四、

VLAN間路由是融合二層交換效率與三層路由控制的經(jīng)典網(wǎng)絡(luò)技術(shù)。對于網(wǎng)絡(luò)與信息安全軟件開發(fā)者而言,它不只是一個需要理解的網(wǎng)絡(luò)概念,更是一個重要的設(shè)計范式和安全控制面。

- 從理解到創(chuàng)造:理解其原理,有助于我們開發(fā)出更智能、更貼合網(wǎng)絡(luò)實際的安全與管理軟件。

- 從配置到API:現(xiàn)代網(wǎng)絡(luò)日益自動化,通過編程(Python, Ansible, Terraform)調(diào)用設(shè)備API來配置VLAN和SVI,已成為開發(fā)運維(DevOps)和安全運維(DevSecOps)的必備技能。

- 安全是核心:在軟件定義一切的時代,確保VLAN間路由策略本身的安全、可審計、可追溯,是內(nèi)生于我們開發(fā)的每一個網(wǎng)絡(luò)相關(guān)應(yīng)用中的重要使命。

因此,將網(wǎng)絡(luò)知識與軟件開發(fā)能力結(jié)合,我們才能構(gòu)建出既高效又安全、既能感知網(wǎng)絡(luò)又能定義網(wǎng)絡(luò)的下一代智能安全系統(tǒng)。

如若轉(zhuǎn)載,請注明出處:http://www.kicks4a.cn/product/39.html

更新時間:2026-03-09 03:07:19